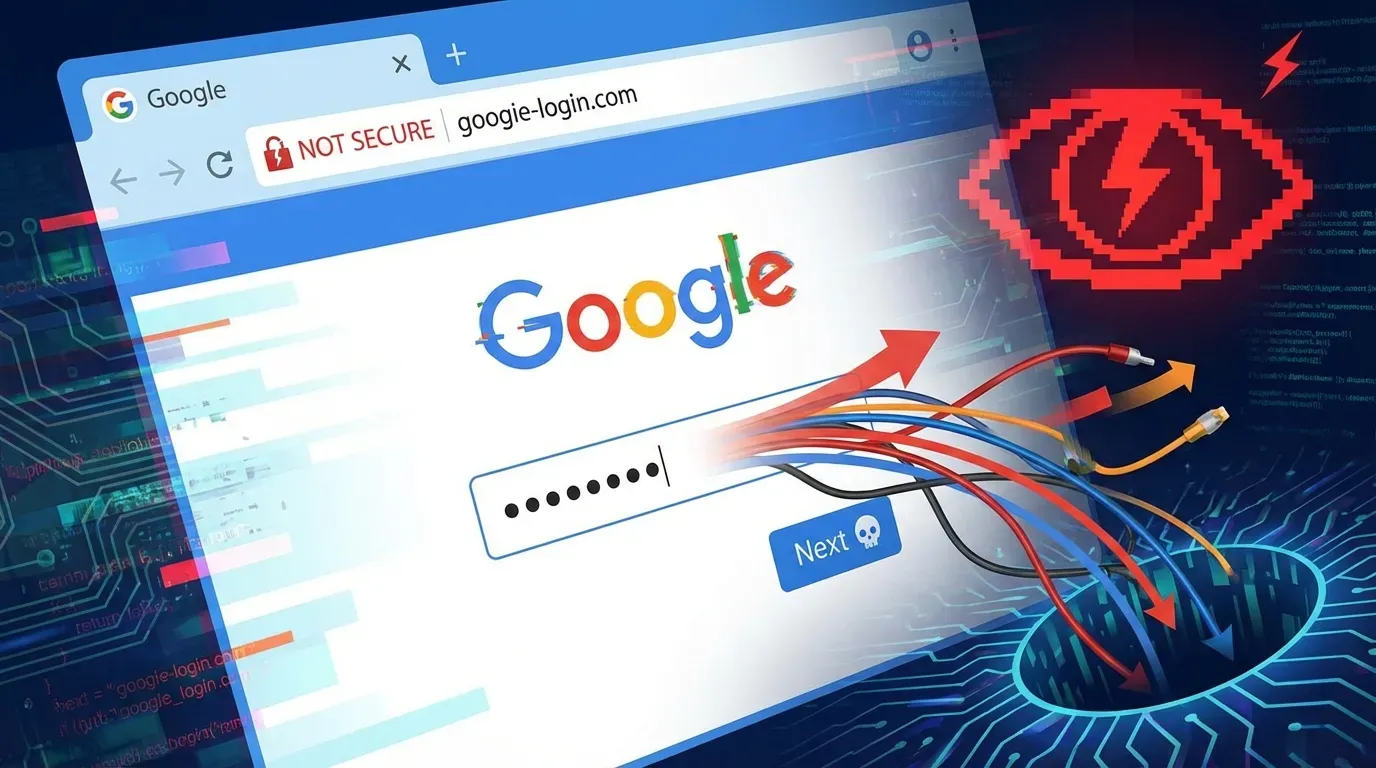

Alerta de Seguridad: Una nueva y sofisticada campaña de phishing está en marcha, utilizando páginas web fraudulentas que imitan a Google Security para engañar a los usuarios y robar sus credenciales, códigos de autenticación multifactor (MFA) y datos personales. Los atacantes aprovechan las funcionalidades de las Progressive Web Apps (PWA) para instalar malware sigilosamente en los dispositivos de las víctimas.

¿Cómo funciona esta nueva amenaza?

La campaña se centra en dominios fraudulentos como «google-prism[.]com», que aparentan ser servicios legítimos de seguridad de Google. Al visitar estas páginas falsas, los usuarios son guiados a través de un proceso de configuración que, bajo el pretexto de mejorar la seguridad, solicita permisos de alto riesgo e instala una PWA maliciosa. ⚠️

Funcionalidades Maliciosas de la PWA:

- Robo de Credenciales y Códigos MFA: La PWA puede exfiltrar contraseñas, direcciones de billeteras de criptomonedas y, lo más preocupante, interceptar códigos de verificación de un solo uso (OTP) a través de la API WebOTP en navegadores compatibles. 🤫

- Acceso a Datos Personales: Tiene la capacidad de extraer contactos, datos de GPS en tiempo real y el contenido del portapapeles. 📋

- Proxy de Navegador: Permite a los atacantes enrutar su tráfico a través del navegador de la víctima, actuando como un proxy, y escanear redes internas para identificar hosts activos. 🌐

- Persistencia mediante Notificaciones: Solicita permiso para mostrar notificaciones, lo que permite a los atacantes enviar alertas falsas o disparar la exfiltración de datos, incitando al usuario a abrir la PWA nuevamente. 🔔

- Huella Digital del Dispositivo: Crea un perfil detallado del dispositivo de la víctima. 🗄️

El Componente Android: Una Amenaza Adicional

En algunos casos, la campaña promueve una aplicación complementaria para Android (APK) que promete proteger los contactos. Sin embargo, este archivo malicioso requiere 33 permisos, incluyendo acceso a SMS, registros de llamadas, micrófono, contactos y servicios de accesibilidad. ¡Un riesgo enorme! Android. 📱

Esta app maliciosa incluye un teclado personalizado para capturar pulsaciones, un oyente de notificaciones y un servicio para interceptar credenciales autocompletadas. Además, se registra como administrador del dispositivo para dificultar su desinstalación y utiliza un receptor de arranque para ejecutarse al iniciar el sistema.

¿Cómo Protegerse?

Google no realiza verificaciones de seguridad a través de pop-ups ni solicita la instalación de software para funciones de protección. Todas las herramientas de seguridad se encuentran en myaccount.google.com.

Recomendaciones Clave:

- Desconfía de Páginas No Oficiales: Nunca proporciones información sensible en páginas que no sean las oficiales de Google.

- Revisa los Permisos Solicitados: Sé extremadamente cauteloso con las aplicaciones o extensiones que solicitan permisos elevados, especialmente aquellos relacionados con accesibilidad, notificaciones o acceso al portapapeles.

- Mantén tus Navegadores y SO Actualizados: Las actualizaciones suelen incluir parches de seguridad cruciales.

- Utiliza Soluciones de Seguridad Confiables: Un buen antivirus y antispam puede detectar y bloquear muchas de estas amenazas. En NK, contamos con soluciones como Antivirus y Antispam para protegerte.

Si sospechas que has sido víctima de esta estafa o necesitas fortalecer la seguridad de tus dispositivos y cuentas, en NK te ofrecemos servicios de Consultoría Tecnológica y Implementación de Soluciones de Seguridad. ¡Contáctanos hoy mismo para asegurar tu tranquilidad digital!